初めてのインターネットVPN(PPTP編):リモートアクセスVPN(PPTP)の設定

ここまでで、本社-支店間でインターネットVPN(IPsec VPN)が引けて、支店から本社のファイルサーバー(Windows Server)へアタッチすることができるようになった。

ついでに、本社のRTX1200にPPTPの設定を追加して、外出先から接続できるようにしておく(残念ながら、支店のSRT100にはPPTPは設定できない仕様になっている)。

PPTPはGUIから設定できないので、SSHで接続して、コンフィグに追加をする。

以下がコンフィグ。前回設定したものに追加しただけ。2名のユーザーに対して、192.168.11.100-192.168.11.101をリースするように設定する。

login password encrypted * administrator password encrypted * login user [ログインユーザー名] * user attribute [ログインユーザー名] administrator=on connection=serial,telnet,remote,ssh,sftp, http login-timer=300 multi-session=on host=any ip route default gateway pp 1 ip route 192.168.20.0/24 gateway tunnel 1 ip lan1 address 192.168.11.1/24 ip lan1 proxyarp on pp select 1 description pp PRV/PPPoE/0:[接続名] pp keepalive interval 30 retry-interval=30 count=12 pp always-on on pppoe use lan2 pppoe auto connect on pppoe auto disconnect off pp auth myname [ID] [パスワード] ppp lcp mru on 1454 ppp ipcp msext on ppp ccp type none ip pp address [グローバルipアドレス]/32 ip pp mtu 1500 ip pp nat descriptor 1000 pp enable 1 pp select anonymous pp bind tunnel2-tunnel3 pp auth request mschap-v2 pp auth username [ユーザー名1] [パスワード1] pp auth username [ユーザー名2] [パスワード2] ppp ipcp ipaddress on ppp ipcp msext on ppp ccp type mppe-any ip pp remote address pool 192.168.11.100-192.168.11.101 ip pp mtu 1280 pptp service type server pp enable anonymous tunnel select 1 description tunnel toShisha ipsec tunnel 1 ipsec sa policy 1 1 esp 3des-cbc md5-hmac ipsec ike keepalive use 1 auto heartbeat ipsec ike local address 1 [グローバルipアドレス] ipsec ike pre-shared-key 1 text [pre-shared-key] ipsec ike remote address 1 [対向するルータのグローバルipアドレス] ip tunnel tcp mss limit auto tunnel enable 1 tunnel select 2 tunnel encapsulation pptp tunnel enable 2 tunnel select 3 tunnel encapsulation pptp tunnel enable 3 nat descriptor type 1000 masquerade nat descriptor masquerade static 1000 101 192.168.11.1 esp nat descriptor masquerade static 1000 102 192.168.11.1 udp 500 nat descriptor masquerade static 1000 111 192.168.11.1 tcp 1723 nat descriptor masquerade static 1000 112 192.168.11.1 gre ipsec auto refresh on dns server pp 1 dns server select 1 pp 1 any . restrict pp 1 dns private address spoof on snmp sysname [system名] schedule at 1 */Sun 02:00:00 * ntpdate ntp.nict.jp syslog sshd service on sshd host key generate * sftpd host none statistics cpu on statistics memory on

Windows7からアクセスするには、以下のようにする。(e-mobileでテストした)

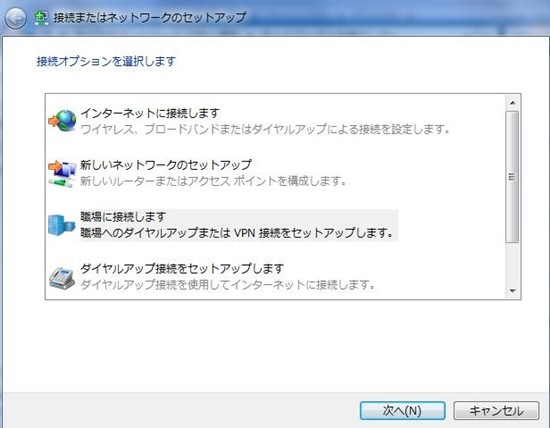

「ネットワークと共有センター」を開いて、「新しい接続、またはネットワークのセットアップ」を選択する。

「職場に接続します」を選択して、「次へ」進む。

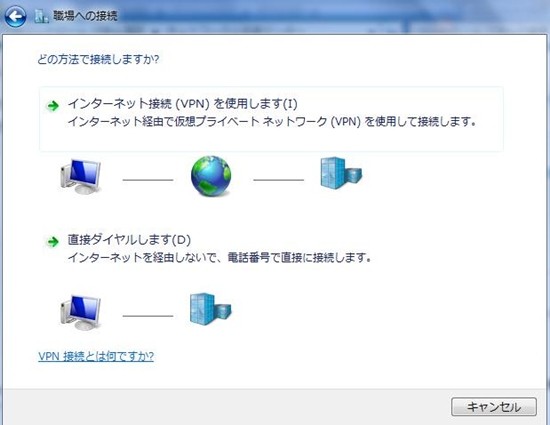

「インターネット接続(VPN)を使用します」を選択する。

アドレスと接続名を入力して、「次へ」進む。

ユーザー名とパスワードを入力して「接続」する。

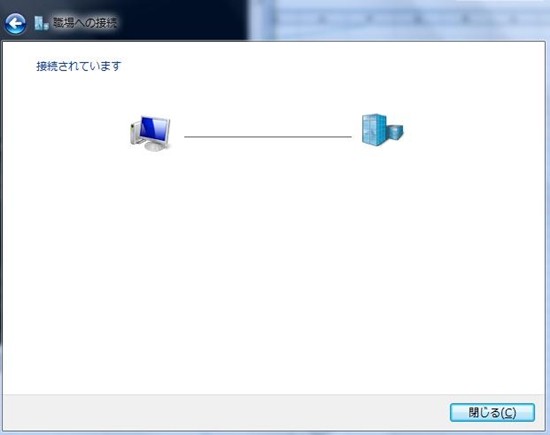

うまく接続できれば、以下のように「接続されています」とメッセージが返ってくる。

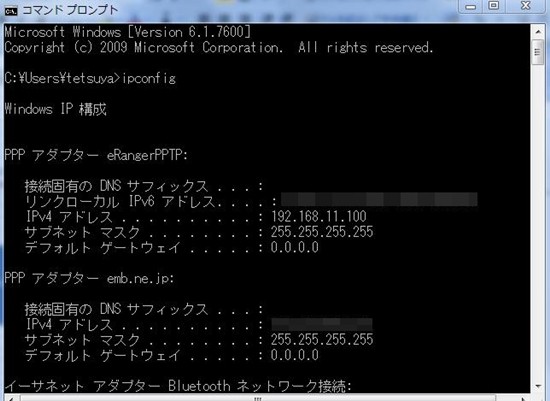

以下はipconfigの結果。ちゃんと、プライベートアドレスがリースされていることがわかる。

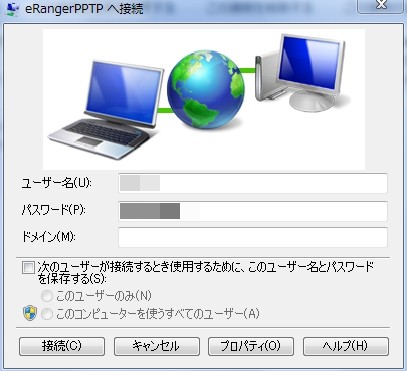

以上で接続設定ができたので、次回からは「ネットワークと共有センター」の「アダプターの設定変更」(以下の画面)で接続をダブルクリックすればよい。

そうすると、ユーザーとパスを聞いてくるので、これに答えれば接続できる。